Considerando a atenção forense que era dada à localização dos dados nos primórdios da nuvem, é interessante analisar como agora se dá pouca consideração ao assunto. Explicar as muitas armadilhas de certos desafios da localização dos dados para os colegas CISOs (e aos principais stakeholders) e porque as visualizações em tempo real do fluxo de dados importam, é muitas vezes um exercício interessante. O surgimento da GDPR ao mesmo tempo em que a adoção da nuvem acelerava, deu às organizações um motivo claro para compreender os fluxos de dados, mas como todos nós nos familiarizamos com a nuvem, acho que muitos encontraram uma garantia equivocada com o desafio da localização dos dados e/ou soberania de dados. Atualmente, a ruptura global está nos trazendo de volta a este desafio; como exemplo disso, tive um número significativo de conversas nos últimos 10 dias sobre a questão de dados sendo transferidos para ou originários de certas jurisdições.

Então do que exatamente estamos falando quando nos referimos aos fluxos de dados? Resumidamente, é preciso entender que só porque o provedor de serviços na nuvem que você contratou é uma empresa sediada nos EUA - e sua equipe está toda trabalhando na Alemanha - isso não significa que seus fluxos de dados envolverão apenas os EUA e a Alemanha. Por razões regulatórias, assim como por razões internas de proteção de dados, as equipes de TI e segurança da informação também precisam identificar os países onde os dados são armazenados, processados, arquivados e entender por quem isso está sendo feito. No mundo dos processadores e sub-processadores de dados em nuvem, as organizações precisam entender e aplicar o contexto, especialmente em tempos de agitação geopolítica.

Um exemplo:

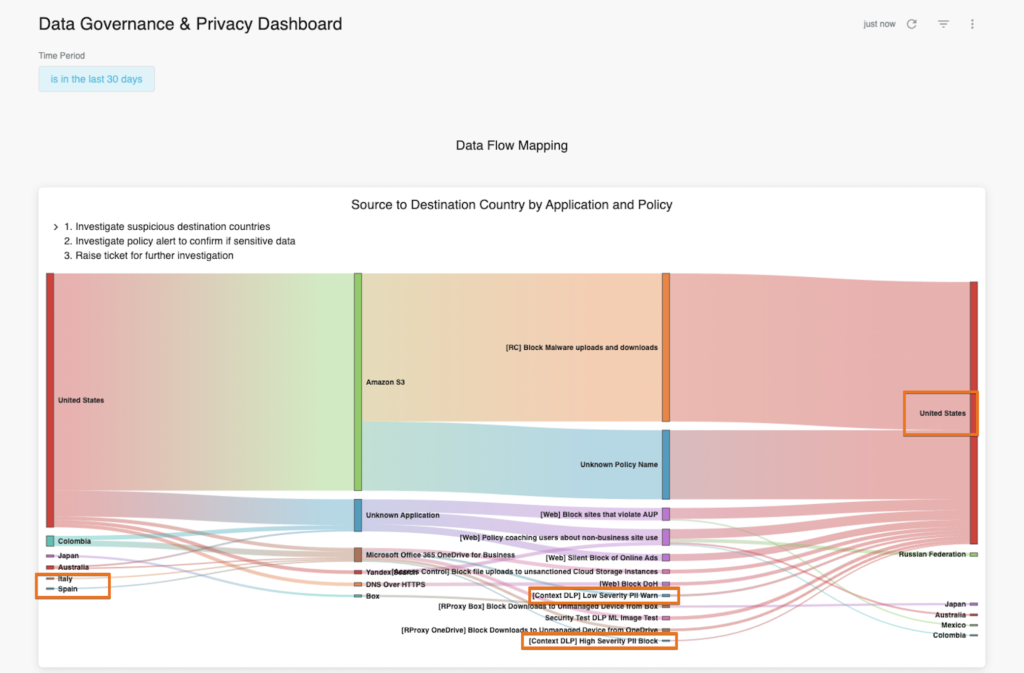

A imagem abaixo mostra o fluxo de dados de/para a localização do usuário à esquerda, de/para aplicações na nuvem e localizações do website à direita. Ao longo de todo o processo, você pode ver onde as políticas foram acionadas e foram aplicadas proativamente. Estas políticas variam desde a educação do usuário (por exemplo, "[Web] coaching de políticas sobre o uso de sites não relacionados ao negócio") até o bloqueio (por exemplo, “[RProxy OneDrive] bloquear downloads para dispositivo não gerenciado do OneDrive”).

A partir desta visualização, você também pode observar que o malware está tentando se propagar a partir de instâncias AWS S3 nos EUA. Você também pode observar que o tráfego e os dados da web e da nuvem estão sendo encaminhados para outras partes do mundo (Japão, México, Colômbia, Austrália e Federação da Rússia). Esta inteligência contextual é incrivelmente importante tanto para os profissionais de segurança da informação quanto para os responsáveis pela proteção de dados, e onde ela é considerada problemática, políticas de aplicação e educação podem ser aplicadas.

Como a abordagem de segurança da Netskope é nativa da nuvem e centrada em dados, os recursos de segurança da Netskope permitem que os clientes da Netskope tenham uma visão clara a respeito da jurisdição de seus dados. E, é claro, os clientes da Netskope podem fazer isso tanto para aplicações em nuvens gerenciadas quanto para shadow IT (ou aplicações de nuvem lideradas por empresas).

Portanto, se sua equipe de marketing está usando o WeTransfer para compartilhar arquivos com agências parceiras ou se sua equipe de vendas está colaborando com parceiros em vários continentes usando ferramentas M365 autorizadas, os clientes da Netskope podem identificar para onde esses dados estão indo. Esta visão está se mostrando incrivelmente útil para clientes que desejam um mapeamento do fluxo de dados automatizado, atualizado e em tempo real.

Nossa Community forneceu algumas recomendações para clientes e parceiros sobre onde encontrar essas informações no dashboard do Netskope Advanced Analytics.

Voltar

Voltar

Leia o Blog

Leia o Blog